Más del 64% de empresas espańolas pagan los rescates exigidos por ciberdelicuentes

09/08/2022Según el nuevo informe de "Ciberpreparación de Hiscox 2022", más de la mitad de las empresas españolas concretamente hasta un 64% de compañías pagan los rescates exigidos por los ciberdelincuentes, con la esperanza de poder recuperar los datos encriptados y robados, a pesar de que en buena parte de los casos, esto no se produce sino que puede desencadenar un nuevo ataque. El 'ransomware' se ha convertido ya en el tercer tipo de ataque que más sufren las empresas españolas (22%), por detrás de los de Denegación de Servicio (38%) y el fraude financiero (32%), siendo el segmento de las pymes en el que más crecen. En 2020 este tipo de ataque representaba el 11% de los sufridos por las pymes y en 2021 ya era el 20%. Aún y así, pagar no es sinónimo de tranquilidad, según se desprende del informe que recoge que el 47% de las empresas que decidió pagar el rescate exigido por los ciberdelincuentes obtuvo como resultado un segundo ataque de 'ransomware', una cifra que se incrementa hasta el 50% en el caso de las pyme.

[ ... ]Los foros clandestinos se convierten en el arsenal perfecto para los ciberdelincuentes

08/09/2021Los foros y las webs clandestinas de la Dark Web se han convertido ya en una de las principales fuentes de herramientas de hackeo para los cibercriminales que durante los primeros seis meses de este año, recurrieron un 65% más que el año anterior a estos sitios para “armarse” para realizar sus ataques. Los datos que se extraen de un informe realizado por HP Wolf Security demuestra un incremento significativo en la sofisticación y frecuencia de los ciberataques y también en la calidad de las herramientas de pirateo, algunas concluyen en el informe, capaces incluso, de resolver los retos CAPTCHA utilizando técnicas de visión por ordenador, concretamente el reconocimiento visual de caracteres (OCR), para realizar ataques de manipulación de credenciales contra sitios web. Entre las amenazas más destacadas se encuentra la colaboración entre los ciberdelincuentes, que según HP Wolf Security está abriendo la puerta a mayores ataques y ponen como ejemplo el de Dridex, cuyos . afiliados están vendiendo el acceso a las organizaciones vulneradas a otros actores de amenazas, para que puedan distribuir 'ransomware'.Otras conclusiones del informe señalan que el 75% del malware detectado se envió por correo electrónico, mientras que las descargas por Internet fueron responsables del 25%restante de los ataques. El 34% de los programas maliciosos capturados eran desconocidos.

[ ... ]Gran operación policial contra los ciberdelincuentes de Tetrade en Espańa

29/07/2021La Guardia Civil ha detenido a 16 personas en España relacionadas con la propagación de 'malware' bancario Grandoreiro y Melcoz que roba las contraseñas de los navegadores y de la memoria del dispositivo, proporcionando acceso remoto para capturar el acceso a la banca por Internet. También incluye un módulo de robo de carteras de Bitcoin. Según la información proporcionada por el Ministerio del Interior del gobierno español en relación a estas operación, España sería el principal objetivo en Europa de los ciberdelincuentes detenidos sin que haya transcendido hasta el momento, si estos son solo operadores o si en el grupo se encuentra alguno de los desarrolladores de la familia de troyanos Tetrade a la que corresponden Grandoreiro y Melcoz. Lo que si ha confirmado la telemetría es que, desde enero de 2020, Melcoz ha atacado activamente principalmente España, Brasil y Chile, además de otros países, igual que Grandoreiro que además se ha dejado notar en Portugal y Turquía.

[ ... ]Un error permite a los ciberdelincuentes borrar discos duros Western Digital conectados

06/07/2021Western Digital ha pedido a los usuarios de sus discos My Book Live y My Book Live Duoque los desconecten de la red y han anunciado un plan para ayudar a todos los que hayan perdido todos sus datos, después que un fallo en estos dispositivos haya permitido a los ciberdelincuentes entrar en cientos de discos y formatearlos. Los discos duros externos My Book Live y My Book Live Duo de WD disponen de conexión de red, con la que es posible conectarlos a Internet para gestionarlos de manera remota con una app y durante las últimas semanas múltiples usuarios habían denunciado que, sin hacer nada, todos sus datos habían sido borrados. El fallo de seguridad que parece que ha provocado el desastre se debe a un error de programación que los discos arrastraban ya desde 2011 y que ha permitido que los atacantes se conecten a los discos, borren los contenidos y ejecuten una restauración de fábrica, sin necesidad de saber la contraseña. Western Digital ha informado que los ciberdelincuentes en todo este proceso no podían controlar la información del disco, sino solo borrarla y formatear el disco. WD ha explicado que reactivará el soporte a los discos My Book Live y My Book Live Duo concluido en 2015, proveerá de servicios de recuperación de datos a los clientes afectados y también ofrecerá un nuevo programa de intercambio, que permitirá a los usuarios comprar un nuevo My Cloud rebajado, a cambio de entregar su My Book Live.

[ ... ]żCómo cambiar la dirección IP?

Internet es como una gran autopista y para “circular” por ella es imprescindible que nos incorporemos a la vía equipados con un ordenador, tablet smartphone,… con matrícula. Esta “matrícula” es lo que se conoce como dirección IP y por múltiples y variadas razones, aunque sobre todo por una cuestión de seguridad y/o privacidad, nos puede interesar cambiarla ¿Cuál es mi IP? Para no empezraar la casa por el tejado, lo primero que debemos hacer para saber cómo cambiar la IP del ordenador es averiguar cuál es la IP de nuestra conexión y poder comprobar al final del proceso que el cambio se ha realizado correctamente. Para saber cuál es mi IP es tan sencillo como visitar Cual es mi IP. Al acceder a la página, sin necesidad de que descargar ni ejecutar ningún programa, nuestra herramienta te presentará automáticamente los datos de tu dirección IP en pantalla. Esta dirección que nos conviene también saber si queramos, por ejemplo, configurar servicios online como servidores, FTP, juegos, ... esta formada por una combinación numérica. Esta dirección es única y pública y es la que nos identifica en internet ante las webs que visitamos y resto de usuarios. Nadie puede navegar por la red sin una dirección IP. La IP nos la asigna nuestro proveedor de internet (ISP) y como está dirección está expuesta en la red es conocida como IP pública al contrario de la IP privada de nuestra red local, que solo nosotros podemos conocer. ¿Cuál es mi IP pública y cuál es mi IP privada? ¿Qué importancia tienen para cambiar mi IP? Nuestro ordenador o cualquier otro dispositivo conectado a Internet tiene dos direcciones IP, una dirección IP pública y una dirección IP privada. La IP pública como hemos visto, es la que nos identifica para poder navegar por internet (imaginaros circular por una autopista sin matrícula… ¡nos pararían y prohibirían la circulación!). Esta IP pública está vinculada a nuestra conexión y, por tanto, todos los dispositivos conectados a un mismo router, tienen la misma IP pública. Por su parte, la IP privada es la que identifica de forma individual a cada dispositivo de nuestra red privada o doméstica. En esta red local cada equipo tiene una dirección IP privada que le sirve para diferenciarse del resto de ordenadores y dispositivos conectados al router. De esta manera cualquier orden de datos que salga de un dispositivo o se envíe a él, el router lo tiene identificado y recoge o envía allí los datos correspondientes. Entonces, ¿Qué dirección IP debo cambiar? Las IPs privadas no son accesibles desde Internet, en cambio, las IP públicas si lo son y permiten rastrear nuestra ubicación, datos, y actividad en Internet, incluso las páginas que hemos visitado o el tiempo que hemos pasado en cada una de ellas. Así pues, para mejorar nuestra seguridad y privacidad en Internet, tenemos la opción de cambiar la IP pública, o si lo preferimos, ocultar ip. Hacerlo no es complicado y ahora te explicaremos cómo cambiar la IP, pero antes debes asegurarte si tu dirección IP es una IP dinámica o una IP estática, pues depende de ello que el proceso de cambio de IP lo puedas gestionar tú o necesites la intervención de tu proveedor de internet (ISP). ¿Cómo comprobar si mi IP es dinámica o estática para cambiar mi IP? Las direcciones IP pueden ser estáticas o dinámicas. En ambos casos, estas direcciones son asignadas por nuestro proveedor de Internet y la diferencia entre una y otra dirección es que en el caso de la IP estática, la asignación de la dirección es permanente para un dispositivo o router, mientras que la IP dinámica cambia cada vez que ese dispositivo o router se conectan a internet. Lo más habitual es que la dirección IP sea dinámica, pero puedes comprobarlo a través de la herramienta gratuita para saber cuál es mi ip de nuestra web. Recuerda que no debes descargar ningún programa ni ejecutar ninguna aplicación. Simplemente accede a cualesmiip.com y en la página de inicio se te mostrará tu dirección IP y bajo esta información se indicará si se trata de una dirección estática o dinámica. En el caso de tratarse de una dirección IP estática, deberás contactar con tu proveedor de internet (ISP) y solicitar el cambio o bien utilizar un servicio VPN como te explicaremos a continuación. Pero si es una dirección IP dinámica, el cambio es fácil y tienes diversas alternativas para hacerlo. ¿Cómo cambiar mi IP pública? El recurso más sencillo para cambiar la dirección IP, si esta es una dirección dinámica es apagar y volver a encender el router. Con ello cambiará la IP pública y cuando navegues de nuevo lo harás con una dirección IP diferente a la de antes de apagarlo. Lo engorroso de la situación, es que la nueva dirección, como la anterior, seguirán expuestas en la red y si quieres volverla a cambiar de nuevo deberás apagar y encender el router cada vez. Sin embargo, puede pasar que a pesar de hacerlo, esto no funcione y la dirección IP no cambie. Esto sucede porque en determinadas circunstancias los proveedores de Internet (ISP) establecen un período determinado antes del cual no se puede cambiar la dirección IP. Como cambiar mi IP con una VPN Ante esto y si además buscas una solución definitiva que no te obligue a estar pendiente de apagar o encender el router y que además te ofrezca una solución permanente que contribuya a nuestra seguridad y privacidad en línea, las VPN’s son ya la solución más efectiva para cambiar nuestra IP. Y es las VPN son servicios diseñados para ocultar la dirección IP, conectes con una dirección IP estática o una IP dinámica, por la de un servidor intermedio, de modo que muestra dirección IP queda enmascarada, figurando de cara a la galería como una IP diferente de forma permanente. Como esta nueva IP Pública pertenece al servidor VPN, ninguno de nuestros datos son expuestos y quien rastree la dirección únicamente llegará hasta ese servidor, sin poder acceder a ningún dato de nuestra conexión, navegación e identidad en la red. VPN vs Proxy Los servidores proxy actúan de forma similar, aunque las VPN tienen la ventaja añadida que cifran todos los datos de inicio a fin de la comunicación, con lo que la imposibilidad de rastrear datos queda 100% garantizada. Los servidores proxy no tienen esta función y por tanto tu conexión puede seguir siendo susceptible de caer en manos de ciberdelicuentes. Mayoritariamente, además, los servidores proxy, a diferencia de las VPN, deben ser configurados manualmente e incluso en algunos casos de forma individual en cada navegador. ¿Cómo saber si se ha cambiado mi IP? Y ahora que ya sabes cómo cambiar la IP, puedes hacer la prueba y comprobar si ha ido bien, comparando tu nueva dirección IP con la que tenías anteriormente. Si todo ha ido bien, comprobarás que la numeración es diferente y por tanto tu IP ha cambiado.

[ ... ]LG

LGDesde su fundación en 1958, la marca surcoreana LG Electronics, se ha esforzado como pocos productores electrónicos en intentar mejorar la vida de sus usuarios. Puede sonar muy grandilocuente, pero LG sin dejar de ser una empresa que crea, fabrica y comercializa productos electrónicos de varios tipos, ha puesto especial hincapié en los productos que hagan la vida más fácil al consumidor. Dicho de otro modo, sus líneas de negocio entretenimiento y electrodomésticos para el hogar son de referencia.

[ ... ]Detectada una campańa de FakeUpdates que ataca sitios web de Wordpress

20/03/2024En las últimas semanas se ha detectado una nueva campaña del malware FakeUpdates, conocido también como SocGholish, dirigido a sitios web de WordPress. Su objetivo es que los usuarios descarguen troyanos de acceso remoto, pasra así poder controlar sus equipos. Desde su aparición en 2017, FakeUpdates ha sido uno de los software maliciosos más recurrentes en el panorama de las amenazas en ciberseguridad y ha sido asociado previamente con grupos de cibercriminales, como Evil Corp, que monetiza su uso vendiendo acceso a los sistemas infectados. En esta nueva campaña, los ciberdelincuentes utilizan JavaScript para atacar páginas web de WordPress, comprometiendo cuentas de administrador vulneradas para introducir versiones alteradas de plugins de WordPress. Estas versiones maliciosas engañan a los usuarios para que descarguen troyanos de acceso remoto, lo que otorga a los atacantes control total sobre los dispositivos infectados. ¿Cuál es el malware más utilizado? Además del ataque de FakeUpdates, el índice de amenazas de Check Point Research, cuyos investigadores han alertado sobre este nuevo ataque, revela alrededor de 200 sitios web de contenido sospechoso dirigidos por grupos de ransomware, que utilizan tácticas de doble extorsión para presionar a las víctimas a pagar rescates inmediatos. Estos ataques han afectado a un gran número de empresas, siendo el ransomware Lockbit3 el más utilizado por los ciberdelincuentes, seguido por Play y 8base. Las vulnerabilidades más explotadas por los actores maliciosos incluyen la 'Web Servers Malicious URL Directory Traversal', 'Command Injection Over HTTP' y 'Zyxel ZyWALL Command Injection', afectando a un gran número de empresas a nivel mundial y permitiendo a los atacantes acceder y manipular archivos o ejecutar comandos en los sistemas comprometidos. En España, a pesar de una disminución del 7% en los ataques de malware en febrero, los malware más buscados incluyen FakeUpdates, Qbot y Pandora. En el caso de FakeUpdates, ha llegado a afectar al 11,9% de las empresas en España. Malware móvil En el ámbito de los dispositivos móviles, Anubis se mantiene como el malware más utilizado en España, seguido por AhMyth y Hiddad, todos diseñados para comprometer la seguridad y privacidad de los usuarios de dispositivos Android mediante la recopilación de información confidencial y la ejecución de acciones maliciosas

[ ... ]Seguridad wifi: evaluación de amenazas en redes inalámbricas

08/03/2024La conectividad wifi ha dejado de estar limitada a entornos restringidos para convertirse en omnipresente en prácticamente todos los aspectos de nuestro día a día. La capacidad de conectarse a Internet desde cualquier lugar, desde casa, desde una cafetería, en el trabajo, desde espacios públicos o, incluso, desde el avión mientras volamos, ha mejorado la conveniencia en nuestra vida diaria. Además, la expansión de redes wifi y el uso de nuevas tecnologías de fabricación, permiten hoy, la interconexión de dispositivos, dando lugar al auge significativo de la Internet de las Cosas (IoT) y proporcionándonos, a los usuarios, un control más integral sobre nuestros entornos digitales. Sin embargo, es esta misma proliferación de redes wifi, la que también ha dado pie a nuevas amenazas que requieren una cuidadosa evaluación y estrategias efectivas de seguridad para garantizar conexiones wifi seguras y sin riesgos para nuestros datos e información. Amenazas comunes en la seguridad wifi: Interceptación de datos Amenazas MITM (Man-in-the-Middle) Uno de los desafíos fundamentales en la seguridad wifi es la prevención de ataques MITM o lo que es lo mismo, de “hombre por medio”. Este tipo de ataque implica a un intruso insertándose en la comunicación entre dos partes, comprometiendo la integridad y confidencialidad de datos sensibles, como contraseñas. información financiera, … Falsificación de puntos de acceso Otra amenaza común es la interceptación de datos mediante la falsificación de puntos de acceso. Los hackers son capaces de crear redes wifi falsas que imitan a las legítimas para atraer a usuarios desprotegidos. Una vez conectados a estas redes maliciosas, nuestros datos pueden ser capturados por los ciberdelincuentes, quienes suelen venderlos o utilizarlos con otros fines ilícitos. Tips para conseguir una conexión wifi segura Refuerzo de la autenticación y uso de protocolos de seguridad Para poder salvaguardarnos de los ataques de piratas informáticos, es importante priorizar un cifrado sólido para redes, el cual nos ayudará a proteger la información confidencial transmitida a través de esta. En este sentido, el cifrado WPA utiliza algoritmos de cifrado más fuertes que su predecesor, el WEP (Wired Equivalent Privacy), haciendo que sea más difícil para los hackers interceptar y descifrar los datos que enviamos y recibimos. El protocolo de seguridad WPA más avanzado es el WPA3 (wifi Protected Access 3) que contempla la encriptación individualizada de datos y métodos avanzados de autenticación de dos factores (2FA) en la conexión wifi, añadiendo, así, una capa adicional de seguridad al exigir una verificación adicional. Gestión de dispositivos conectados Una de las causas que aumenta el peligro de ataque informático, es la gran cantidad de dispositivos conectados a las redes wifi en hogares y empresas, por lo que se requiere una gestión adecuada y atenta a estos dispositivos para minimizar los riesgos. Para ello se recomienda, por ejemplo, actualizar regularmente el fireware del router, pero, también, de todos los dispositivos conectados para abordar posibles vulnerabilidades. Además, segmentar la red para separar dispositivos críticos de aquellos menos seguros ayuda a mitigar el riesgo de propagación de amenazas. Configuración Segura del Router La configuración segura del router es lo que nos asegurará la robustez y seguridad general de una red inalámbrica. El router, al tratarse del primer punto de contacto entre los dispositivos conectados a Internet, actúa como la primera línea de defensa contra posibles ataques. Por esta razón, es importante entender, que la configuración adecuada del router no solo garantiza una conexión estable y eficiente, sino que también establece un entorno protegido que resguarda la integridad y privacidad de nuestros datos. ¿Cómo configurar el router de forma segura? Para asegurarnos una correcta configuración segura del router se recomienda: Cambiar el nombre de usuario y la contraseña predeterminados del router, ya que estos son fácilmente accesibles por los atacantes. Utilizar contraseñas fuertes, que contengan una combinación de letras, números y caracteres especiales. Otro paso clave es desactivar la función de administración remota, ya que esto evita que los ciberdelincuentes accedan al router desde ubicaciones externas. También es recomendable habilitar el cifrado WPA2 o WPA3 en lugar del obsoleto WEP, ya que proporciona una mayor seguridad para nuestra red. Para hacer menos visible la rede y que resulte más difícil de detectar por los hacker, podemos deshabilitar la difusión del nombre de la red (SSID). Por último, y como ya se ha indicado, es importante mantener el fireware del router actualizado, pues los fabricantes suelen lanzar actualizaciones que corrigen vulnerabilidades y mejoran la seguridad general del dispositivo. Siguiendo estos pasos, estaremos fortaleciendo la seguridad de nuestra red inalámbrica y reduciendo las posibilidades de sufrir ataques o intrusiones no deseadas

[ ... ]żCómo puedo ocultar mi IP?

Acceder a Internet implica conectar nuestro ordenador, Smartphone, tablet,… a un servidor de comunicaciones que se encarga de facilitarnos el acceso a la red. Esta conexión conlleva una identificación e intercambio de datos sobre nuestra identidad, dirección IP y actividades en línea que quedan registrados para siempre como rastro de nuestra navegación. ¿Me pueden rastrear por mi IP? Si, es posible rastrear una dirección IP y para los que la privacidad es una prioridad esto es un problema importante pues además de que quedan expuestos en la red, el uso cada vez más intensivo de Internet ha propiciado que este tipo de datos se esté convirtiendo en objeto de interés para los ciberdelincuentes que buscan información personal o confidencial para hacer uso de ella en su beneficio. Para salvaguardarse de todo ello existen diversos métodos para ocultar la IP, asegurar nuestra privacidad online, mejorar nuestra seguridad en la red, y que nadie sepa que páginas visitamos, el tiempo que hemos dedicado a cada conexión o lo que estamos descargando. ¿Cuáles son las ventajas de ocultar mi IP? Más allá de todo lo relacionado con la privacidad y seguridad ya apuntado, esconder la IP ofrece diferentes ventajas para los usuarios en múltiples circunstancias: Hay servicios de ocultación IP que cuando viajamos evitan la geolocalización IP y nos permiten conectarnos a la red igual que si lo estuviéramos haciendo desde nuestro propio país, superando, por ejemplo, cualquier limitación de acceso a la red que pueda existir en el lugar donde nos encontremos. Podremos descargar archivos de forma anónima evitando que el resto de usuarios puedan ver mi ubicación IP. Si nuestra IP no está “a la vista” desaparecen las posibles limitaciones y bloqueos de la red Wifi e incluso de nuestro ISP (proveedor de servicios de Internet). Gracias al sistema de encriptación de datos de los servicios de ocultación IP más avanzados, se minimiza nuestra vulnerabilidad en las conexiones a redes Wifi públicas. Al registrar el sistema una ubicación diferente a la real esto nos puede dar ventajas para comprar en tiendas online con ofertas diferentes según el país o evitar el bloqueo de juegos, mapas, complementos en juegos online que puedan tener restricciones en nuestra ubicación. ¿Cómo puedo ocultar mi IP? La ocultación IP se consigue mediante el uso de servicios y herramientas específicas para esconder la IP y cifrar nuestro tráfico que nos permiten encubrir las verdaderas comunicaciones que realizamos durante nuestra navegación. Más allá de técnicas que se basan en la modificación de protocolos de red y que requieren de ciertas habilidades para llevarlas a cabo, existen diversas tecnologías al alcance de todos los usuarios: VPN o Red Privada Virtual Proxy o Webproxy Tor Wifi pública ¿Cómo ocultar la dirección IP con una VPN? Las VPN son servicios que nos conectan a internet a través de servidores intermedios, en los que nuestra dirección IP original es “suplantada” por la propia dirección IP de ese servidor seguro. Esta ocultación nos asegura que cualquiera que rastree nuestra conexión solo verá la dirección IP y la ubicación del servidor VPN, pero no la nuestra. Además, para salvaguardar nuestra actividad en la red, las VPN utilizan la tunelización y encriptación de datos, cifrando la información que intercambiamos con el servidor VPN, ocultándola e impidiendo que terceros puedan leerla durante su tránsito. La seguridad de las conexiones VPN viene determinada por protocolos VPN propios, basados en diferentes entándares y métodos de encriptación y autentificación, en función de cada desarrollador. El abanico de opciones es amplio y esto nos permite elegir entre opciones, por ejemplo, que priman la velocidad sobre la seguridad, otras que hacen totalmente lo contrario, opciones con mayor o menor grado de confiabilidad,... Las aplicaciones VPN se ejecutan siempre en segundo plano y no entorpecen la navegación. ¿Cómo utilizar un servidor proxy para ocultar la IP? A diferencia de los servicios VPN, los servidores proxy centran su actividad únicamente en esconder la IP, sin ejecutar ningún tipo de ocultación sobre nuestro tráfico en la red o cualquier otro dato que pueda revelar nuestra identidad. Los servidores proxy hacen de intermediarios entre nuestro dispositivo y el servidor de destino a quien le transmiten nuestras peticiones en nuestro nombre. Por tanto nuestra IP quedará oculta y la única que verán será la del proxy. Existen diferentes tipos de servicios proxys, desde los más sencillos que únicamente nos ayudan a esconder la IP a otros con funcionalidades extras como el bloqueo de cookies, scripts, y demás archivos alojados en las webs y que se envían al usuario. Los navegadores o aplicaciones que se basan en el protocolo HTTP ofrecen la función de configuración proxy manual, de manera que podemos indicar la dirección proxyweb y puerto al que nos queremos conectar antes de navegar. De esta manera cualquier actividad que realicemos a través de ese navegador se enrutará siempre hacia el proxy. Alternativamente se puede optar también, por el formato de proxy automático que busca a través de DNS o DHCP la dirección URL desde donde descargar el archivo wpad.dat que se ejecuta y permite la conexión proxy con autenticación automática en nuestro ordenador. ¿Cómo ocultar la IP con Tor? Tor es un software libre desarrollado para garantizar la navegación anónima de los usuarios en la red. Para enmascarar la IP Tor recurre a una red de ordenadores voluntarios o nodos a través de los que redirecciona nuestro tráfico y lo encripta antes de que este llegue a su destino. Como mínimo esta redirección pasa por tres de estos nodos, consiguiendo reencriptaciones repetitivas para que cualquier pista posible sobre nuestra identidad, desaparezca. En este proceso, Tor asigna a nuestra conexión una IP aleatoria y geográficamente diferente a la nuestra para que la localización por parte de terceros sea imposible (si tienes curiosidad por saber cuál te han asignado puedes consultarla a través de nuestra herramienta para saber cuál es mi IP). Este sistema permite diferentes configuraciones en función de si estamos utilizando un firewall, de si nuestro Proveedor de Servicios de Internet ISP está bloqueando las conexiones Tor o si navegamos a través de proxy por ejemplo. ¿Puedo ocultar mi IP con una conexión Wifi pública? La respuesta es sí. Una red Wifi pública también nos puede servir para esconder nuestra dirección IP, aunque si no la tenemos constantemente a nuestra disposición, la ocultación de la IP se limita al tiempo al que tengamos acceso a una red pública. Como este tipo de redes son una conexión compartida por muchas otras personas esto hace imposible que se pueda rastrear a un usuario en particular y tampoco identificarlo en el servidor de destino. Ahora bien, es precisamente este acceso general el que nos hace también más vulnerables. Y es que si bien a través de una conexión a una Wifi pública solventaremos el tema de la ocultación IP, la seguridad nunca será total, pues al tratarse de una red abierta, podremos quedar expuestos a la voluntad de los piratas informáticos y resto de amenazas, incluidos malware y virus. Y si quiero una ocultación puntual, ¿cómo puedo cambiar mi IP? Puede darse el caso, también, que en vez de enmascarar la IP lo único que necesitemos sea cambiar en un momento determinado nuestra dirección IP. Entonces, la solución es tan simple como desconectar el módem de la corriente y reiniciarlo pasados unos minutos. En ese tiempo, si tu dirección IP es dinámica (lo puedes comprobar a través de la pestaña de conexiones de red de tu ordenador), se eliminará y tu proveedor de internet te adjudicará una nueva. Para asegurarte que todo ha ido bien, te recomendamos hacer algo tan simple como anotar la dirección IP antes de apagar el router y comprobarla de nuevo una vez que esté de nuevo en funcionamiento. Otra vía posible para conseguir el mismo resultado si tenemos un Smartphone con plan de datos es convertir a este dispositivo en un punto de acceso inalámbrico al que conectar nuestro ordenador, con lo que nuestra conexión habitual quedará oculta. Las opciones para ocultar la IP o para cambiarla son muchas y ahora que conoces como funciona cada una de ellas podrás decidir cuál te conviene más.

[ ... ]żCómo rastrear una dirección IP?

A estas alturas seguro que todos tenemos claro que navegar por Internet no es un viaje anónimo y que mientras estamos conectados a la red dejamos pistas que permiten rastrear la IP de nuestra conexión, ubicarnos físicamente en un territorio y averiguar algunos datos “prácticos” - para según quién -, sobre nuestro uso de Internet. De igual modo, gracias a herramientas para localizar IP, nosotros también podemos rastrear direcciones y buscar la dirección IP que haya detectado nuestro sistema o desde donde está accediendo un cliente de nuestro e-commerce, para cruzar, en este caso, los datos de la dirección IP con los de la localización de la tarjeta de crédito y evitar posibles fraudes. ¿Cómo rastrear IP de otra persona? Rastrear la IP de otra persona es posible, aunque decirlo es más fácil que conseguirlo. Y esto es así, porque solo con un mandato judicial es posible obtener (de forma legal) los datos exactos de ubicación física de la dirección IP que queremos conocer. Sin esta autorización no podremos acceder a los datos y lo máximo que nos permitirán las herramientas para localizar IP es averiguar, esto sí de forma concreta, las coordenadas GPS del centro del proveedor de servicios de internet (IPS), o lo que es lo mismo, la subestación del operador de internet que tenga contratado el usuario que estamos rastreando, más cercano al domicilio de la dirección IP que buscamos. Adicionalmente, y según el tipo de herramienta para rastrear IP que estemos utilizando (logs de acceso a servicios web, etc..) obtendremos alguna información extra, como con qué tipo de dispositivo se conecta a internet la persona a la que estamos rastreando o el navegador y versión que utiliza. ¿Se puede localizar un dispositivo si el usuario ofusca la dirección? Cuando el usuario utiliza medios, programas o herramientas para ocultar IP como VPN, Tor, Proxy, entonces, la operación de rastreo se complica mucho, pues este tipo de servicios se utilizan para esconder la IP y ofuscar la dirección por otra diferente para ocultar la IP real y que no pueda ser localizada. Rastrear una red Wifi pública en busca de un usuario concreto es igualmente, misión prácticamente imposible, pues este tipo de red también puede servir para ocultar la IP pública de cada uno. Rastrear IP de un móvil ¿Cómo lo hago? Una de las razones más habituales para rastrear un móvil es localizar un dispositivo robado o perdido. Antes esta localización solo se podía hacer al rastrear la IP del móvil, pero lo cierto es que hoy día existen recursos más cómodos y eficaces para hacerlo. Nos referimos al GPS que nos permite localizar un móvil gratis de forma rápida; a la función “encontrar mi dispositivo” de Google, su homónima de Apple o diferentes Apps especialmente diseñadas para rastrear el móvil y como usuario encontrar mi dispositivo allá donde esté. Una de las razones más habituales para rastrear un móvil es localizar un dispositivo robado o perdido. Antes esta localización solo se podía hacer al rastrear la IP del móvil, pero lo cierto es que hoy día existen recursos más cómodos y eficaces para hacerlo. Rastrear IP a través de geolocalización. ¿Es posible? Si, rastrear la IP a través de geolocalización es posible, aunque deberemos tener en cuenta, como ya hemos dicho antes, que la información que obtendremos no será, exactamente, la de la dirección IP que queremos localizar, sino la ubicación geográfica real del IPS más cercano por el que el dispositivo se está conectando a Internet. El sistema de geolocalización IP es muy utilizado por las empresas de todos los sectores, ya que se puede saber desde donde se conectan las personas que visitan una página web, algo realmente útil, por ejemplo, para el diseño de planes y campañas de marketing. Por tanto, que alguien sepa tu IP no es peligroso, lo peligroso es que tu ordenador no cuenten con los sistemas de seguridad adecuados que eviten el acceso a más información de la que realmente queremos exponer. He sufrido un fraude a través de internet, ¿es posible rastrear IP desde dónde han actuado los malhechores? Podremos localizar la IP hasta el ISP, algo que sin duda nos puede ayudar a ubicar en el mapa el origen del ataque, pero a no ser que exista una autorización judicial no se podrá rastrear la IP hasta la ubicación física del ordenador de los ciberdelincuentes. En la mayoría de las ocasiones, estas direcciones IP estarán ocultas a través de sistemas para ocultar Ip, por lo que la mejor solución pasará siempre por denunciar el fraude ante la autoridad competente, para que desde sus departamentos especializados intenten hasta la cuenta dónde se recepcionó el dinero captado con el fraude. Aún y así, poder llegar hasta el ISP de una dirección IP, en determinadas operaciones es una ventaja a la hora de mejorar la detección del fraude. Por ejemplo, si tienes un e-commerce poder rastrear la IP y acceder a la geolocalización desde donde se quiere realizar una transacción, nos permitirá comparar esa localización con la de la tarjeta de crédito con la que se intenta hacer el pago, pudiendo descartar al momento operaciones sospechosas. Por ejemplo denegar automáticamente transacciones de direcciones IP del extranjero, no aceptar transacciones no firmadas por el protocolo CES.

[ ... ]Espańa investiga a Worldcoin, la empresa que escanea el iris a cambio de criptomonedas

04/03/2024La Agencia Española de Protección de Datos (AEPD) ha anunciado que está llevando a cabo una investigación exhaustiva sobre Worldcoin, el proyecto de Sam Altman, director ejecutivo de OpenAI, que está escaneando el iris de la población a cambio de unas cuantas criptomonedas gratuitas. La investigación se ha abierto en respuesta a cuatro denuncias presentadas por el momento, relacionadas con el tratamiento de datos biométricos por parte de Worldcoin. Antes que en España, otros países como Francia, India, Brasil, Kenia ya han restringido la operativa de Worldcoin. Además de la investigación de la AEPD, la Federación de Consumidores y Usuarios, CECU ha hecho público un comunicado en el que advierte de los riesgos del escaneo de iris y ceder nuestra identidad. A través de esta práctica, han explicado, es posible recopilar todo tipo de información de carácter personal y extremadamente sensible con escaso error estadístico (un error por cada 100 billones de escaneos). La CECU, además, señala la posibilidad de un uso inapropiado de la cesión de datos y ha advertido sobre la vulnerabilidad de las personas ante un mayor riesgo de seguimiento y vigilancia, ya que el escaneo del iris, al ser información única para cada individuo, podría facilitar la identificación no consensuada de las personas. Además, existe la preocupación de que ciberdelincuentes puedan acceder a esta información personal si se emplea este método de autenticación. En estos momentos, las denuncias presentadas frente a la Agencia Española de Protección de Datos se encuentran en proceso de evaluación, y se espera que, en próximas semanas, la AEPD emita una resolución que aclare si Worldcoin están violando las normativas de privacidad vigentes. Investigación por fraude Paralelo a las investigaciones de la Agencia Española de Protección de Datos y las iniciadas, también, en otros países sobre el escaneo de iris y el tratamiento de datos biométricos por parte de Worldcoin, la autoridad alemana de supervisión financiera BaFin ha abierto también, otro expediente de investigación contra Worldcoin, en este caso por ofrecer servicios financieros en Alemania, sin tener los permisos oportunos.

[ ... ]Cómo eliminar una cuenta de Instagram y qué otras opciones tenemos

27/11/2023El uso de las redes sociales en nuestros días se ha convertido en una práctica masiva. Este fenómeno, que nació como una forma de conectar con personas de todo el mundo entre los jóvenes, se ha extendido por todos los rincones del planeta y entre todos los sectores poblaciones, desde los más altos a los más bajos y desde edades tempranas hasta edades avanzadas. Es innegable, pues, que hablamos de un fenómeno mundial sin precedentes. Aunque podemos hablar de cientos de redes sociales en el mercado, Instagram es, sin ápice de dudas, una de las aplicaciones líderes del sector, sólo igualada y quizá superada por la joven Tik Tok. Parece, entonces, evidente, que frente a este uso masivo es crucial para los usuarios aprender prácticas básicas de estas redes como borrar una cuenta de Instagram o saber gestionar los posibles problemas que aparecen. Con este artículo queremos llegar a todos los usuarios de redes sociales, especialmente de Instagram, que tienen sus cuentas activas en estos momentos. Y es que, a pesar de las horas de uso que le damos en general a esta aplicación, es más frecuente de lo que parece encontrar usuarios que desconocen muchos de los aspectos básicos de la plataforma. ¿Sabría la mayoría cómo eliminar una cuenta de Instagram con todas las garantías y precauciones que se deben tomar? Casi con toda seguridad más del 70 % diría que no, y eso puede considerarse un problema de competencia que puede acarrear ciertos riesgos en las redes. En los siguiente apartados veremos detalladamente cómo eliminar una cuenta de Instagram, qué consideraciones debemos hacer antes de tomar esta decisión y qué precauciones conviene tomar antes de proceder a la eliminación definitiva. También hablaremos de MobileTrans para las copias de seguridad necesarias, cómo puede ayudarnos durante la transferencia de datos y qué soluciones alternativas existen al borrado. Cómo eliminar una cuenta de Instagram Borrar una cuenta no tiene ningún tipo de complicación y se puede realizar en unos pocos pasos sencillos. Lo más importante de todo este proceso es, más bien, valorar y pensar si realmente queremos ejecutar el borrado como solución al posible problema con el que nos hayamos topado. Sobre esta cuestión volveremos en el siguiente apartado. En cualquier caso, si estamos decididos a borrar nuestro perfil, este es el proceso que debemos seguir: 1er paso: Entrando en la aplicación, pulsaremos sobre el icono de la cuenta que aparece en la parte inferior derecha. 2º paso: Una vez que hayamos llegado a la página de inicio de nuestro perfil, clicaremos sobre el botón de opciones que aparece en esquina superior derecha, indicado con un icono formado por tres rayas superpuestas. 3er paso: Inmediatamente después se desplegará un menú en el que encontraremos múltiples opciones. Pulsaremos sobre el primero, “Configuración y privacidad”. 4º paso: Una nueva ventana nos mostrará varios botones, de los que seleccionaremos el primero de ellos, “Centro de cuentas”. 5º paso: Al entrar en este apartado, lo primero que veremos será el perfil de la cuenta que vamos a eliminar. Si tenemos varios perfiles asociados, debemos asegurarnos de seleccionar el que deseamos borrar, ya que el borrado se aplica sobre perfiles concretos. 6º paso: Una vez escogido el perfil que va a ser eliminado, en el apartado “Configuración de la cuenta” encontraremos la opción “Datos personales” y pulsaremos sobre ella. 7º paso: Una nueva ventana nos mostrará tres opciones. Elegiremos la última, “Propiedad y control de la cuenta”, que nos llevará hasta otra ventana donde pulsaremos sobre “Desactivación o eliminación”. 8to paso: Instagram volverá a preguntarnos la cuenta que deseamos borrar para evitar despistes que se puedan lamentar, así que volveremos a seleccionarla. 9º paso: Finalmente, aparecerán dos botones y pulsaremos sobre el segundo, “Eliminar la cuenta”. 10º paso: Antes de ejecutar la eliminación definitiva, Instagram nos dará la opción de descargar un documento con toda nuestra información (vídeos, historias, publicaciones, mensajes, etc.) para no perderla. Después, la cuenta desaparecerá para siempre. Lo que debemos tener en cuenta El uso de redes sociales como Instagram puede ser un pasatiempo muy entretenido y, a la vez, convertirse en un verdadero calvario. Por desgracia, la ciberdelincuencia está en auge y estas aplicaciones son un blanco fácil para atacar a sus usuarios, esto por no hablar de los hackeos, el acoso, los perfiles falsos, etc. Cuestiones de este tipo son algunas de las que empujan a muchas personas a abandonar la red social y eliminar su cuenta directamente, incluso cuando siempre la han tenido como un disfrute. Aun así, antes de eliminar nuestra cuenta deberíamos hacer algunas valoraciones que quizá no se nos hayan pasado por la cabeza. ¿Debemos eliminar nuestra cuenta? Si la razón de que vayamos a eliminar nuestra cuenta de Instagram es una mala experiencia con acoso, perfiles falsos, robo de datos o similares, la aplicación cuenta con mecanismos de defensa que podemos poner en marcha para proteger la integridad de nuestro perfil. Bloquear a un usuario molesto, denunciar una cuenta por spam, contenido inapropiado o acoso, avisar de un hackeo, etc. Es cierto que estas opciones no siempre funcionan o, al menos, no con la eficacia esperada, por lo que sí nos veríamos abocados a tener que cerrar la cuenta. Si acaso nuestra decisión se fundamenta en una pérdida de interés, entonces debemos ser más cautos, ya que nuestras ganas de volver a Instagram pueden regresar en cualquier momento. Ahora bien, si borramos nuestra cuenta, nunca podremos volver a recuperarla y ni siquiera tendremos la opción de poner nuestro nombre de usuario anterior. Todos los datos que tuviésemos en esa cuenta se perderán y tendremos que volver a volcar todo el contenido, recuperar todos los seguidores y, en definitiva, empezar de cero. Si ésta es la razón, más adelante presentaremos una opción mucho más recomendable para esos casos. En cualquier caso, debemos tener presente que antes de borrar nuestra cuenta sería conveniente eliminar todos los datos personales que hayamos volcado en ella, ya que la información permanece intacta durante 30 días posteriores para una posible recuperación y puede ser vulnerable a ciberataques. MobileTrans Decíamos en el apartado de cómo eliminar una cuenta de Instagram que, antes de ejecutar el borrado definitivo, la aplicación permitía descargar la información para no perderla. Pues precisamente para casos como esos queremos hablar de MobileTrans. Este software desarrollado y diseñado por la firma informática Wondershare tiene como objetivo la transferencia segura y rápida de datos entre distintos dispositivos. Millones de usuarios en todo el mundo ya la usan y cuentan con sus servicios para ocasiones como un cambio de terminal, volcado de información en un PC por falta de memoria, descarga de contenido desde un Smartphone a otro y situaciones similares. Para aquellos usuarios que han eliminado su cuenta y han guardado la información, resultaría muy útil contar con MobileTrans para transferir todos los archivos a un nuevo terminal. No sólo serán un recuerdo de nuestra etapa en Instagram, sino que también servirá como solución por si en algún momento queremos volver a la red social y deseamos volcar en el nuevo perfil toda la información que teníamos en el anterior. MobileTrans está disponible para los grandes sistemas operativos. Su uso y funciones son compatibles en dispositivos Windows, MAC, Android e iOS, por lo que la transferencia de datos puede darse entre cualquiera de ellos. El proceso es rápido, sencillo y permite envíos masivos, evitando así la selección de archivos uno por uno. Su modo de envío evita la generación de copias que puedan ser sustraídas, mejorando de este modo la protección de nuestros datos. ¿Hay alternativa a la eliminación? Como decíamos, eliminar la cuenta definitivamente no es la única opción que tenemos, sino que también la desactivación temporal es un recurso interesante. Este modo permite al usuario hacer desaparecer su cuenta y todo el contenido que haya en ella, sin que ello implique su eliminación. En pocas palabras, la información no se puede ver, pero está. La ventaja principal es que podemos activarla de nuevo cuando nosotros queramos y todo volverá a estar en su sitio. Para ejecutar esta opción debemos seguir los mismos pasos descritos en la eliminación, pero cuando lleguemos al último paso, seleccionaremos la opción “Desactivación temporal”, que es la primera que nos aparece. Volver a activarla es tan fácil como llegar hasta ese botón y pulsarlo de nuevo. Algunas precauciones Si la desactivación temporal no nos convence y estamos decididos a eliminar la cuenta, insistiremos en dos precauciones que podemos agradecer en el futuro. La primera, eliminar todos los datos personales antes de eliminar la cuenta. La segunda, hacer una copia de seguridad de todos los datos para tenerlos a mano en el caso de que queramos crear un nuevo perfil más adelante. Conclusión Saber borrar la cuenta de Instagram es básico para cualquier usuario de esta red social y, como hemos aprendido, no tiene ninguna complicación. Puede resultar una buena alternativa cuando nos encontramos con ciberdelitos que amenazan nuestra seguridad y la de nuestros seguidores, pero si no es el caso, la desactivación temporal es más recomendable y permite opciones de recuperación en el futuro. Borrar los datos personales y hacer una copia de seguridad son dos pasos imprescindibles antes del borrado. No nos olvidamos de MobileTrans, que es nuestra aplicación de cabecera para transferir todos los archivos que hayamos recuperado de la cuenta antes de borrarla. En pasos sencillos y rápidos podremos pasar con ella todos los datos de un dispositivo a otro. Cualquier formato y tipo de dato que tengamos en nuestros móviles y PC podrá ser transferido sin dificultad y por lotes. Además, es compatible con los principales sistemas operativos de PC y Smartphone para facilitar los envíos entre ellos.

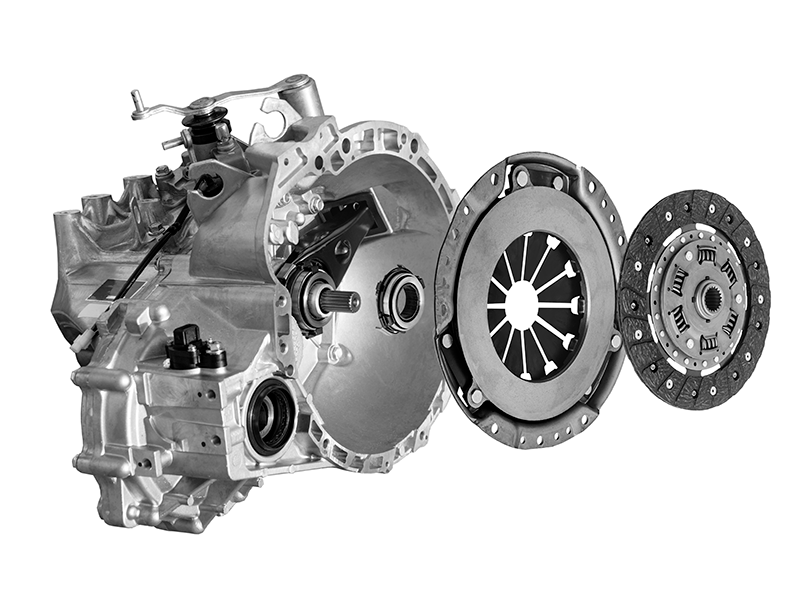

[ ... ]Embragues de coche y eficiencia energética: żCómo afectan al consumo de combustible?

04/07/2023Alcanzar la máxima eficiencia energética es uno de los desafíos de la industria automotriz. Los fabricantes de vehículos invierten en el desarrollo de nuevas tecnologías que no contaminen el medio ambiente y procuran optimizar los componentes antiguos para lograr una reducción del consumo de combustible. Los embragues coche son mecanismos cuyo funcionamiento afecta directamente la eficiencia energética del vehículo. Cuando se desgastan o están mal ajustados, generan un aumento significativo del consumo de combustible y ponen en riesgo la seguridad del automóvil. ¿Qué es el embrague del coche? El embrague del coche es un conjunto de piezas mecánicas que habilita la transmisión de la potencia del motor hacia la caja de cambios y desde la caja de cambios hacia las ruedas. Cumple la función de aislar el movimiento del motor cuando se está realizando un cambio de marcha. ¿Cuáles son las piezas que conforman el sistema de embrague? Las piezas del embrague pueden variar dependiendo del tipo de sistema instalado. En líneas generales, un embrague está compuesto por un mecanismo de accionamiento, uno o más discos de fricción, una horquilla o collarín de empuje, un volante de inercia o volante motor, un plato de presión o maza, y una carcasa o cubierta. ¿Cómo funcionan los embragues de los coches? Se pueden realizar dos maniobras sobre este sistema. Por un lado, desembragar. Este movimiento consiste en pisar a fondo el pedal del embrague, separando las piezas e impidiendo el paso de la fuerza del motor. Por el otro, embragar. Esta maniobra se trata de soltar el pedal por completo, permitiendo que las piezas se acoplen y que la fuerza del motor pase a las ruedas a través de la caja de cambios. Entre estas dos posiciones existe una fase transitoria. En esta etapa del movimiento continuo es cuando más desgaste se genera sobre las piezas y cuando se suelen romper por maniobras violentas. ¿Qué tipos de embragues existen? Existen distintas clasificaciones. Según sus características generales, hay embragues de fricción mecánica, hidráulicos y electromagnéticos. Tomando en cuenta el modo en que se realiza la presión sobre el plato con el fin de acoplarlo con el disco, se pueden clasificar como embragues de muelles, diafragma o centrífugo. ¿Cuál es el embrague más eficiente del mercado? El embrague más eficiente del mercado para automóviles con caja manual es el eléctrico hidráulico. Es un sistema híbrido que ofrece la precisión en el control de la transmisión de la potencia propia de los embragues eléctricos y la robustez característica de los embragues hidráulicos. Reduce el desperdicio de energía y disminuye el consumo de combustible. Por otro lado, el Dual Clutch Transmission o embrague doble es uno de los mecanismos más eficientes para los vehículos que poseen caja semiautomática. Permite realizar cambios de marcha rápidos y esta agilidad evita el deslizamiento característico de los sistemas tradicionales. ¿Cuándo hay que reemplazar el embrague? La vida útil del embrague gira en torno a los 200.000 kilómetros. Sin embargo, puede variar significativamente en función del uso que se le dé al vehículo y el estilo de conducción de las personas que utilizan el automóvil. Es importante estar atento a una serie de señales que indican es momento de comprar un nuevo embrague en DAPARTO. Algunas de las alertas más frecuentes son el aumento del consumo de combustible, la vibración y la dificultad para engranar las marchas, la dureza del pedal de embrague, y la velocidad de aceleración reducida. También se puede sentir que el embrague patina, se percibe el olor a quemado, y se escuchan ruidos internos o externos. Cada síntoma indica distintos tipos de problemas en diferentes piezas del sistema. Es recomendable asistir al mecánico ante el primer síntoma para evitar agravar el problema, ya que el embrague es un mecanismo costoso de reparar. ¿Cómo alargar la vida útil del embrague? Una conducción adecuada permite reducir el desgaste del embrague, prolongar su vida útil y mejorar la eficiencia del coche. La presión que deteriora las piezas se produce cuando se pisa el pedal generando desacoples parciales y fricción entre los componentes. Por lo tanto, los conductores no deben mantener el pie apoyado sobre él cuando esto no es necesario y no tienen que efectuar cambios de marcha de forma brusca. El embrague se debe pisar a fondo al desembragar y soltarse con suavidad al embragar. Al pisar a fondo el pedal de embrague, las piezas se desacoplan y dejan de rozar. Al soltar el pedal con suavidad, se encuentra el punto de fricción correcto y se evitan los daños en el motor. Por último, para cuidar el embrague hay que recurrir al punto muerto en las paradas. En vez de mantener el embrague pisado con el coche en primera generando desgaste, se debe optar por poner el punto muerto y separar completamente los discos sin ejercer presión innecesaria sobre las piezas.

[ ... ]Cómo elegir un hosting

13/06/2023¿Tienes que seleccionar un hosting y no sabes bien por cuál decantarte ni en lo que te debes fijar? A continuación, te acercamos todos los detalles que debes conocer al respecto. Servidor nacional Al seleccionar un hosting intenta que los servidores se encuentren en España, ya que esto influye en el posicionamiento SEO. Sin duda, un punto clave para ayudar a mejorar el posicionamiento de la página. Los buscadores reparan en varios aspectos a la hora de dar una autoridad mayor al dominio y, con ello, un mejor posicionamiento en los resultados de búsqueda y uno de los puntos clave es este. La calidad de los discos En la medida de lo posible, fíjate que el hosting a contratar cuente con discos NVMe SSD, son una opción hasta 10 veces más rápida que lo que pueden ser los tradicionales servidores SATA y que los SSD normales. Por tanto, así lo que conseguirás es que tu web cargue más rápido y esto es otro de los elementos esenciales para reducir la tasa de rebote y mejorar con ello también la valoración que el buscador hace de tu portal web y, con ello, de mejorar el posicionamiento SEO. ¿Cuenta con Wordpress? Lo más recomendable es optar por una opción en la que la plataforma WordPress esté ya instalado para que el usuario ya se centre en realizar el diseño de su web, algo que precisamente con Wordpress y sus módulos y plugins resultará muy sencillo. Calidad del soporte técnico Sin duda, cuando se contrata un servicio de hosting es importante tener en cuenta a quién se va a poder contactar si se tiene algún problema porque afectará de manera directa a la web. Por ello, es importante comprobar siempre que la opción por la que se opte sea capaz de ofrecer a sus clientes un servicio de Soporte Técnico 24x7, además de que lo haga en español y que detrás haya siempre personal especializado. Dominio y certificado SSL Hay que fijarse si incluyen el dominio y el certificado SSL, encargado de garantizar la seguridad de la propia web mediante el sistema de cifrado, sin coste adicional. Adicionalmente, es importante revisar si ofrecen también funcionalidades como antimalware, antivirus y backups para saber si esta parte la tendrás ya cubierta también. Diferentes tipos de alojamiento web que se pueden contratar Si nos centramos en los diferentes tipos de alojamiento web que se pueden contratar, lo cierto es que observamos diferentes opciones. A continuación, detallamos en qué consisten algunas de las más destacadas. Hosting Hay que recordar que al hablar de un hosting se hace referencia a un tipo de servicio de alojamiento web que lo que hace posible es publicar un sitio web o aplicación en Internet. Es decir, a través del hosting se contrata un servicio de alquiler del espacio en un servidor que se encargará de almacenar todos los datos del portal web en cuestión. Hosting wordpress Al hablar de un hosting wordpress se hace referencia a un tipo de alojamiento web que se ha configurado expresamente para poder dar el máximo rendimiento y seguridad a los portales creados mediante wordpress. Por tanto, es la opción recomendable si lo que se tiene es una web creada con wordpress. Servidores vps Estos servidores se caracterizan por ser opciones virtuales y privadas. En este tipo de servidor se aloja tanto el software como los datos necesarios para qeu funcione una aplicación o un portal web. La palabra virtual viene porque es un tipo de servidor que tan solo consume una parte de los recursos físicos que tiene el propio servidor, que está administrado por un proveedor externo, pero sí que ofrece acceso dedicado respecto al hardware. Otras recomendaciones a tener en cuenta A la hora de escoger el tipo de hosting tendrás que ver una serie de aspectos adicionales.El primero de ellos es el volumen de visitas que tiene tu página web y la previsión que tienes a medio plazo. Esto quiere decir que si tienes un portal con un volumen alto de visitas y ofreces un producto online a través de tu web, lo mejor será que cojas un servidor dedicado con una capacidad de almacenamiento adecuada para tus circunstancias, Además, como apuntábamos, en el caso de los portales que operan en España es fundamental escoger un servidor nacional que contribuirá a que se dé el correcto posicionamiento orgánico. Son varios los aspectos a tener en cuenta y es importante acertar a la hora de seleccionar el servidor en cuestión. Si se tienen dudas, lo mejor será consultar con los profesionales del servicio de soporte antes de decantarse por una de las opciones u otra, ellos te asesorarán y guiarán para que contrates la mejor opción.

[ ... ]Los mejores consejos para empezar a invertir en línea en 2023

22/12/2022El año ya llega a su fin y es el momento de empezar a planificar objetivos y metas de cara al año venidero. En ese sentido, podemos encontrar que las inversiones en línea han sido uno de los grandes fenómenos del 2022 y se perfilan aún más vigentes en 2023. Es por ello que en el siguiente artículo nos centraremos en los mejores consejos a la hora de invertir online después de las fiestas. El dicho “año nuevo, vida nueva” es tan antiguo como aplicable en la actualidad. Cada vez que diciembre aparece en escena, es inevitable no rememorar y analizar todo lo que hemos hecho en el año. Además de sentirnos nostálgicos, esta época también nos abre la puerta a evaluar lo que hemos conseguido y planificar lo que vendrá. En áreas como las finanzas personales, esto puede verse de forma evidente. Así como ya hemos logrado naturalizar el constante avance tecnológico en diversas áreas productivas, el mercado financiero también lo ha hecho. El ya de por sí dinámico y vertiginoso mundo de los números económicos ahora se ha visto potenciado aún más por el arribo de las inversiones en línea. Es por este motivo que en el siguiente artículo nos centraremos en una serie de consejos que consideramos fundamentales para empezar a operar con el pie derecho y no frustrarse en el intento. Después de todo, y como cualquier otra área de nuestra vida, siempre se debe apostar por la confianza y el conocimiento. Empecemos. Consejos para invertir en línea en 2023 a) Encontrar tu propio mercado: las facilidades para operar en línea han abierto la chance de poder operar y comercializar en distintos mercados. Muchos de ellos pueden tener más prensa o popularidad que otros, como sucede en el caso de las criptomonedas, por ejemplo. Sin embargo, un inversor sensato no debe llevarse por las tendencias o las campañas de marketing, sino que debe tomarse el tiempo de analizar las diversas alternativas y contrastarlas con sus objetivos financieros, sus fortalezas como operador en los mercados y también sus debilidades. b) Formarse y capacitarse: los mercados se han vuelto más sencillos de operar, pero al mismo tiempo cuentan con la exigencia de una mayor competencia y saturación de usuarios. A la hora de pensar en hacer la diferencia, es necesario contar siempre con los últimos secretos y tendencias en el sector. Para ello, es conveniente realizar cursos, asistir a congresos, foros y debates, así como también priorizar aquellos brókers que cuenten con la posibilidad de hacer social trading. Por ejemplo, una herramienta más que útil como el copy trading, es un caso de ello: los usuarios con menos experiencia pueden imitar y seguir los pasos de aquellos con mayores conocimientos. c) Diversificar: más allá de saber y conocer qué mercado es el que más nos resulta conveniente, todo inversor debe tener en claro que la diversificación es una regla de oro y que nunca debe romperse. ¿Por qué? Al ampliar y diversificar nuestra cartea, podremos cubrirnos de eventuales tropezones o caídas abruptas de un mercado. Lo sucedido en torno a Bitcoin, por caso, sirve para ejemplificar mejor: aquel inversor que colocó todo en esa criptomonedas, no pudo cubrir su pérdida de cotización. En cambio, aquel que tenía otras posiciones abiertas, pudo compensar la caída con otros buenos rendimientos. d) Pensar a largo plazo: por último, y a pesar de las promesas de muchos brókers, las inversiones online siempre se deben pensar a largo plazo. Nadie se hace rico de la noche a la mañana ni obtiene grandes sumas de dinero con poco esfuerzo. La paciencia es una herramienta vital para el éxito financiero.

[ ... ]żCómo debo elegir el nombre de dominio para mi web?

11/11/2022Cuando decidimos crear una página web, una de las primeras cosas que deberemos hacer es elegir el nombre de dominio que identificará de forma única a nuestra página en Internet y que utilizaran nuestros clientes para buscarnos y acceder al sitio. Esta elección es importante y no debe ser tomada a la ligera, pues de ella dependerá no solo que resulte más o menos fácil de recordar nuestra dirección y, por tanto, de localizar nuestra web, sino que contribuirá, también, al posicionamiento del sitio y a que se cumplan los objetivos marcados para nuestra página web. Dedica atención, pues, a averiguar cómo elegir el mejor nombre de dominio web y asegúrate, sobre todo, de que el nombre por el que te decidas te representa, ya que al fin y al cabo, se va a convertir en tu marca en internet, lo primero que van a saber de ti, quienes te encuentren o busquen en la red. ¿Qué nombre de dominio web es más adecuado para mi empresa? Para elegir el nombre del dominio debes tener cuáles son los objetivos que quieres alcanzar con tu página web. Por ejemplo: Si lo que buscas es dar visibilidad a tu marca, utilízala en tu nombre de dominio Si lo que quieres es conseguir tráfico, destaca la palabra clave con la que quieres posicionarte Y, si lo que buscas es atraer a clientes de tu zona incide en tu localización e incorpora el nombre de tu área geográfica a tu dominio En todos los casos, es recomendable que el nombre del dominio sea fácil de recordar y que su escritura sea lo más sencilla posible para evitar errores. Por ello, siempre que sea posible, mejor no incluir duplicidad de letras seguidas, guiones en medio de un dominio, números, acentos, grafías minoritarias ... ¿Qué extensiones de dominio existen y cuál me conviene más? Además del nombre, un dominio de internet cuenta con una extensión (tld) que, también, deberemos elegir. Los mejores servicios de registro de dominios de internet ofrecen por encima de 800 opciones y, de nuevo, la mejor elección dependerá de nuestras aspiraciones con nuestra web. La reserva de un nombre de dominio .com o .net es la opción más habitual, ya que son las extensiones más conocidas, que el público recuerda mejor y que, en general, se perciben como más seguras. Además, son recomendables si queremos llegar a un nicho de mercado global, pues al tratarse de extensiones genéricas no se asocian a ninguna ubicación específica y es más probable que aparezcas en las búsquedas de Google en distintos países. En cambio, si nuestro objetivo es enfocarnos a un territorio concreto, existen exenciones de dominio geográficas, como .es, .uk, .mx….. que indican a Google que ese es nuestro territorio y done está nuestro público objetivo, para que nos ayude, así, a posicionar mejor en ese país. Existen, también, extensiones de dominios temáticos, .info, .blog… ; extensiones de actividad de la empresa, .shop, .hotel, .asesoria; extensiones para dominios de deportes, .fitness, .run,…; extensiones para dominios de salud, y un sinfín de temáticas más, geografía, finanzas, ocio, viajes,… Solo tienes que buscar la extensión que más te convenga y comprobar que, combinada con tu nombre de dominio, no esté ya registrada. ¿Qué dominios posicionan mejor para SEO? Un buen punto de partida es que el nombre de nuestro dominio incluya la palabra clave con la que queremos posicionar (p.e. www.carpinteroslopez,com), igual que si utilizamos una extensión geográfica de dominio web concreta de un país, si ese territorio, como hemos dicho antes, es el que nos hemos marcado como nicho de mercado (p.e www.fincaslopez.es). También podemos optar por combinaciones de nuestro nombre con una extensión para crear palabras claves frecuentes en las búsquedas de internet (p.e www.carpinteros.barcelona) Aún y así, si bien es muy importante escoger un buen nombre de dominio, el hecho de que una página posicione en los primeros lugares de los buscadores no depende solo de este nombre, sino de múltiples factores, arquitectura, diseño, contenido, enlaces,… que también deben ser tenidos en cuenta y trabajados al detalle. ¿Cómo puedo comprobar si un dominio está libre? En general, las empresas con servicio para comprar y registrar dominios web disponen, también, de herramienta online para averiguar la disponibilidad de un dominio web al instante. Utiliza la de tu proveedor de confianza y revisa los resultados. Si tu nombre está libre, ya puedes registrar tu dominio de internet para tu página web. Si el nombre del dominio ya está registrado, puedes probar con otra extensión o bien mantener el mismo nombre agregando alguna palabra más, pero manteniendo su sentido principal para no desvirtuar el objetivo que nos hemos marcado con su elección. Si has llegado hasta aquí y has podido registrar el nombre de dominio, el siguiente paso será ponerte manos a la obra con tu nueva web. Si eres residente en España y dispones de una empresa de 0 a 49 empleados, puedes aprovechar ahora las ayudas del Kit Digital del Gobierno para conseguir tu web subvencionada.

[ ... ]żCuáles son las ventajas de una VPN para iPhone?

01/11/2022Los usos que le damos a los teléfonos inteligentes siguen en aumento cada día. Mientras antes eran una herramienta comunicativa más, hoy en día se han vuelto en parte indispensable de nuestra rutina y del éxito de nuestras tareas operativas. Esto, por supuesto, trae un sinfín de ventajas para los usuarios. Por ejemplo, cada vez es más frecuentes que las personas elijan ver partidos de fútbol o eventos deportivos en sus teléfonos. Esto puede observarse tanto en el transporte público como en salas de espera, bares e incluso oficinas. Si hace unas décadas alguien nos hubiera dicho eso, hubiéramos pensado que se trataba de un delirio futurista, ¿no crees? Lo cierto es que la omnipresencia de los teléfonos inteligentes es tal que además de pensar en las ventajas que tiene para ofrecernos, también debemos detenernos a repasar las nuevas obligaciones y desafíos que aportan. El más importante de ellos en la actualidad es el de la seguridad en línea: ¿cómo protegernos de los constantes ataques informáticos y sus múltiples actualizaciones? Una VPN puede ser la gran solución. ¿Qué es una VPN? ¿Cómo funciona? ¿Cómo se instala en un iPhone? Esas son algunas de las preguntas que iremos respondiendo a lo largo de este artículo, pero podemos empezar con un pequeño spoiler: instalar una VPN para iPhone cambiará drásticamente la manera de navegar por la web mediante tu teléfono móvil. A continuación, te enterarás los motivos de esta afirmación. Foto de Stefan Coders en Pexels ¿Qué es una VPN? Para comenzar, es importante comprender a ciencia cierta qué es una VPN. En pocas palabras, se trata de un software que permite a las personas cambiar su dirección IP por la de un servidor VPN ubicado en otra región. Esto, a su vez, genera que todos los datos generados durante nuestra navegación se encuentren cifrados y encriptados. A partir de ese momento, nuestro tráfico web se mueve mediante una suerte de túnel digital privado que conecta a ambos extremos, convirtiéndonos en prácticamente imposibles de rastrear por terceros no deseados: geolocalizadores, empresas de marketing, censura estatal o privada, entre otros problemas actuales de internet en 2022. Así como la tecnología para desarrollar apps se actualiza, también lo hacen los programas informáticos encargados de nuestra seguridad. Las VPN son el claro ejemplo de este fenómeno, desarrollando una tecnología capaz de romper cualquier tipo de bloqueo en base a la localización real de los usuarios, así como también protegiéndonos de los ataques en línea. ¿Cómo funciona una VPN? Instalar una VPN en nuestro iPhone es tan sencillo como descargar cualquier aplicación en nuestro móvil. En pocos minutos, ya tendremos todo listo para que el software nos brinde distintos servidores de acuerdo a la ubicación elegida por nosotros y conectarnos de forma inmediata a ellos. Una vez que nos hemos conectado, podremos disfrutar de internet como si estuviéramos en esa región. Este uso se conoce especialmente para ver contenido no disponible en nuestro país de origen, como suele pasar con las mejores series de Netflix o cualquier otra plataforma de streaming. Lo mismo sucede con los videos de Youtube, los cuales pueden estar restringidos para nuestra ubicación. Ahora bien, al cambiar nuestra ubicación, y por consecuencia nuestra dirección IP, lograremos engañar distintos controles y registros, volviéndonos prácticamente invisibles. Esto se traduce en un gran avance en cuestión de privacidad y anonimato. Muchas VPN, incluso, cuentan con una política de cero registros, lo cual extrema al máximo el cuidado por la identidad de los usuarios. A continuación, nos extenderemos más en las ventajas de contar con una VPN para iPhone. Toma nota y haz la prueba. ¿Cuáles son las ventajas de tener una VPN en nuestro iPhone? 1) Más seguridad: tal y como hemos señalado a lo largo de este artículo, contar con una VPN es sinónimo de mayor seguridad. Los hackers y atacantes en línea no podrán observar nuestra actividad, algo que se traduce en mucha más tranquilidad a la hora de navegar la web. Esto, además, cobra especial importancia, cuando nos conectamos a una red pública o Wifi gratuito. Espacios como bares, bibliotecas e incluso aeropuertos son esenciales cuando nos encontramos de viaje o sin datos móviles en nuestro teléfono. La necesidad de conectarse a estas redes va en aumento, entonces los atacantes en línea suelen aprovecharse de los bajos protocolos de seguridad para atacar a los dispositivos y usuarios conectados. Una VPN, entonces, permite cambiar nuestra dirección IP y desaparecer del radar de estas posibles amenazas. Incluso, puede redundar en una mejora de la velocidad, ya que estas redes suelen ser lentas y una VPN de calidad puede conectarnos con un servidor mucho mejor calificado. 2) Privacidad y anonimato: de la mano con el punto anterior, las VPN son la herramienta favorita de aquellos que quieren recuperar algo del espíritu perdido de internet con el paso del tiempo. Lamentablemente, la web es un espacio con mayores controles y registros, borrando lo que antes podía pensarse como privacidad o anonimato. Una VPN logra volver a los comienzos, en donde cada paso que dábamos en línea no se encontraba repleto de registros de terceros. Así, también se evitan propagandas basadas en nuestros usos de internet, búsquedas o consumos, lo que también deriva en menos publicidades engañosas que pueden tener virus y malware detrás de sí. No es casualidad que las VPN se conozcan también por ser los programas ideales para borrar nuestras huellas digitales en la web. Como si se tratara de un detective experto, cada paso que damos tendrá el cuidado y control necesario para no poder ser captado por los demás. 3) Mayor libertad de expresión y contenido: así como la web es un lugar con cada vez más controles, también se ha convertido en un área cargada de bloqueos. Además de los ya mencionados bloqueos por localización del usuario, los cuales son frecuentes en las páginas de streaming y estrenos de producciones, debemos arreglar otros casos importantes. Uno de ellos es el control que muchos gobiernos autoritarios y empresas privadas hacen de la información. Las poblaciones de determinados países no pueden acceder a internet de forma libre, por lo que una VPN se convierte en un arma clave para garantizar el derecho al conocimiento y educación. Lo mismo sucede a la hora de expresarse: muchas redes sociales o foros no son accesibles para personas que se conectan desde regiones puntuales. Al utilizar una VPN, es posible burlar esta censura y expandir el conocimiento, la información y el intercambio de ideas. No por nada en muchos de estos países, las VPN se encuentran prohibidas o restringidas. 4) Ahorro de dinero: por último, contar con una VPN en nuestro iPhone nos puede permitir ahorrar dinero en el corto y largo plazo. Al cambiar la dirección IP, podremos evitar la cada vez más frecuente discriminación de precios que realizan las empresas. Un mismo producto o servicio puede variar su valor de acuerdo a nuestro país de origen, por lo que conectarnos a una VPN ayudará a encontrar la mejor oferta posible y no pagar de más. Este punto es importante para contratar servicios digitales o cursos de formación.

[ ... ]Indra y Masmóvil sellan un acuerdo para impulsar la movilidad inteligente

07/10/2022La tecnológica Indra y Masmóvil han cerrado un acuerdo de colaboración para impulsar la movilidad inteligente, conectada y sostenible, basada en comunicaciones 5G. La entente se materializa en un espacio de innovación para la validación y pruebas en todos los modos de transporte, de modo que a posteriori se puedan trasladar al entorno real. De hecho, en España está previsto que todas las infraestructuras de transporte, aeropuertos, estaciones de ferrocarril y carreteras, cuenten con 5G en 2025, siendo ya una prioridad para la Comisión Europea el despliegue y desarrollo de corredores de transporte con esta tecnología para la movilidad conectada y autónoma. El nuevo espacio de innovación de Indra y Masmóvil estará ubicado en las instalaciones de Indra en la Comunidad de Madrid y se dotará con tecnología 5G de última generación. La idea es, además, que se convierta en un espacio de colaboración abierta con universidades, startups y pymes a las que se facilitará el testeo de sus soluciones. Con todo, ambas empresas esperan contribuir a un salto cualitativo en la consecución de los Objetivos de Desarrollo Sostenible tanto en los desplazamientos de personas como en los movimientos de mercancías y convertir este nuevo espacio en el banco de pruebas abanderado de los pilotos y proyectos que han de cambiar la movilidad del mañana.

[ ... ]La logística de última milla a un paso del reparto autónomo con robots

20/06/2022El municipio barcelonés de Esplugues de Llobregat ha acogido la primera prueba sobre el terreno del proyecto LogiSmileque en el marco de la logística de última milla está probando el reparto de paquetería a través de robots autónomos. El proyecto que se desarrolla bajo la dirección de CARNET en estrecha colaboración con Área Metropolitana de Barcelona, Vodafones, ITSHamburg, LastMileAutonomousDelivery, UPC-IRI, UPC-CDEI y la Dirección General de Tráfico, entre otros, organizó esta primera prueba en un tramo de 750 metros de la población catalana, en el que se mezclaban áreas de carreteras y peatonales. Para el control del robot Ona, fue fundamental la conectividad aportada por Vodafone gracias a un pack de tarjetas SIM IoT global integradas que proporcionan una conexión 4G de alta velocidad y baja latencia al robot para que pueda ser pilotado de manera remota en tiempo real. Según explicaron durante la demostración, los dos prototipos de robot desarrollados, AHVy Ona, tienen el potencial de mejorar la eficiencia de la distribución de mercancías urbanas y son capaces de adaptarse perfectamente a la entrega de una demanda cada vez más frecuente y fragmentada. Además, desde el consorcio LogiSmileremarcaron los beneficios en cuanto a la reducción de los costes de entrega, los problemas de estacionamiento, las emisiones y la congestión que ofrecen estos robots, al tiempo, que aseguraron, son capaces de garantizar entregas más flexibles, rápidas y convenientes.Paralelamente a la demostración, se han realizado encuestas a los ciudadanos en los alrededores para estudiar la aceptación del robot. Los resultados de estas encuestas ayudarán a comprender el impacto que este modo particular de logística tiene en las ciudades y los ciudadanos.

[ ... ]Retos y ventajas del 5G en hoteles, żestá el tuyo preparado?

03/06/2022La tecnología 5G permitirá a los hoteles aumentar la velocidad de conexión, reducir al mínimo la latencia y multiplicar exponencialmente el número de dispositivos conectados. Es decir, un avance tecnológico sin precedentes en lo que a conectividad se refiere. El sector hotelero también debe estar preparado para recibir a esta nueva tecnología en un entorno en el que los potenciales clientes van a demandar, cada vez más, poder disfrutar de una experiencia de conectividad óptima. ¿Quieres conocer más detalles al respecto? ¡Sigue leyendo! 5G en hoteles, conectividad de máxima calidad para el huésped El 5G promete ofrecer una banda ancha móvil de muy alta velocidad (con velocidades hasta 1000 veces superiores a las actuales) para dar servicio hasta a 7.000 millones de personas y 7 billones de dispositivos. También aumentará por 100 el número de dispositivos conectados y reducirá hasta un 90% el consumo de energía de la red. Que los hoteles cuenten con esta tecnología permitirá que la comunicación entre los dispositivos móviles del huésped y el WiFi del hotel sea mucho más eficiente logrando, además, una mayor personalización del servicio. Esto mejorará la calidad de las conexiones de todas las personas conectadas y facilitará la conexión entre smartphones y objetos inteligentes sin interferir en la propia red privada del alojamiento. ¿Qué retos plantea la implementación de tecnología 5G en hoteles? La llegada del 5G también genera inquietud y, en la industria hotelera, preocupa sobre todo la adaptación de las infraestructuras de los alojamientos y la posible reorientación de las inversiones. Partners tecnológicos de hoteles como ZAFIRO continúan optimizando sus soluciones con el objetivo de ayudar a los hoteles a obtener el máximo beneficio. Pero ¿qué retos plantea realmente este tipo de tecnología en el hotel? ¡Te lo contamos! Fiabilidad y rapidez Ya no solo se dará por hecho contar con soluciones de internet para hoteles, sino que se esperará que este servicio sea tan rápido y fiable como en el hogar. Competitividad En un entorno en el que el cliente va a demandar, cada vez más, servicios de calidad relacionados con la tecnología 5G en hoteles, estar preparado no se trata solo de una opción sino de una necesidad para ser más competitivo. Personalización del servicio Si realmente quieres marcar la diferencia, será necesario apostar por soluciones que ayuden a tu hotel a ir un paso más allá y, para ello, la personalización del servicio es clave. Inversión eficiente Este tipo de tecnología no solo permite ofrecer un servicio de calidad al cliente, sino que promete, entre otros, multiplicar el número de dispositivos conectados, reducir el consumo de energía de la red o facilitar la implementación de IoT en el establecimiento.

[ ... ]La vulnerabilidad del ciberespacio destaca en la nueva Estrategia de Seguridad Nacional

10/12/2021La nueva Estrategia de Seguridad Nacional del Gobierno España incluye los desafíos relacionados con la disputa tecnológica e identifica como un riesgo que China imponga su tecnología 5G. Dentro de la descripción general por áreas del informe que está en fase de elaboración y al que ha tenido acceso el diario ABC, China aparece para destacar la necesidad de que la UE siga avanzando en el desarrollo de su Política Común de Seguridad y Defensa, "frente a los desafíos derivados del empleo de estrategias híbridas y de posturas adversas de actores como China y Rusia o de fenómenos como el terrorismo". Además, en el capítulo de riesgos y amenazas a los que se enfrenta España, y donde no se menciona a un país explícitamente, se aborda la "Vulnerabilidad del ciberespacio", fijando la atención entre otros temas, en el despliegue de las redes 5G en España: "En el contexto de la cuarta revolución industrial, el despliegue de las redes 5G multiplicará la capilaridad de las redes y con ello aumentará de manera significativa su uso, no solo por usuarios sino en el segmento Internet de las Cosas y las comunicaciones máquina-a-máquina. Consecuentemente, se generará un aumento de la vulnerabilidad ante ciberataques en aparatos conectados a la red y servicios como el vehículo autónomo o las redes inteligentes". Según la nueva Estrategia de Seguridad Nacional 2021, este tipo de olas de ataques informáticos con el apoyo de cibercriminales dedicados a la extorsión de empresas y organismos públicos serán una tendencia, poniendo de nuevo el foco en China, acusada el pasado mes de julio por Estados Unidos, la Unión Europea y el Reino Unido de ataques de este estilo.